Wiele mówi się o atakach cybernetycznych, które stają się coraz popularniejsze. Warto zastanowić się kto za nimi stoi i jakie są cele osób atakujących systemy teleinformatyczne.

Na rynku pracy w sektorze IT aktualnie szuka się specjalistów od cyberbezpieczeństwo. Rynek jest nienasycony, a zagrożeń przybywa. Deficyt specjalistów do spraw cyberbezpieczeństwo widoczny jest w ostatnich statystykach dotyczących bezpieczeństwa cybernetycznego. Liczba ataków cybernetycznych wzrasta rokrocznie o co najmniej kilkanaście procent.

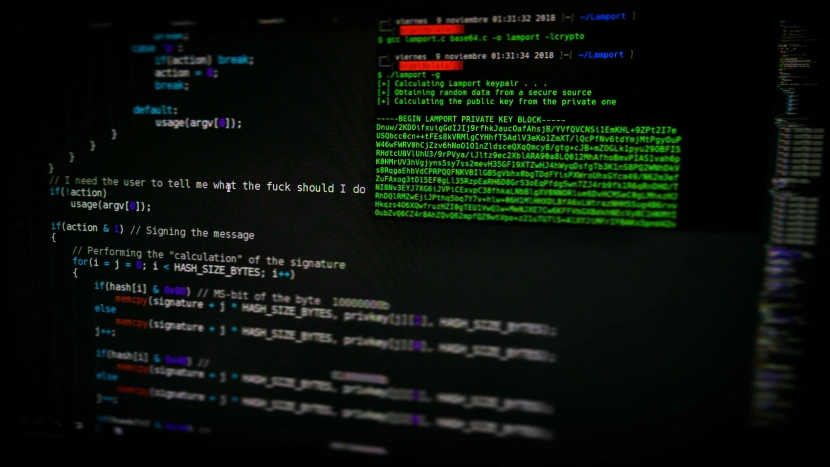

Kim są cyberprzestępcy i dlaczego atakują organizacje? Źródło: Kevin Ku / Unsplash

Wiele mówi się o samych atakach cybernetycznych i coraz bardziej wyrafinowanych formach kradzieży danych czy wnikania wgłąb systemów teleinformatycznych. Rzadziej porusza się kwestię osób, które stoją za tego typu atakami. Kim są cyberprzestępcy oraz jakie są ich cele?

Zobacz również:

Kim jest cyberprzestępca?

Cyberprzestępcy, którzy w języku potocznym nazywani są hakerami to podmioty stwarzające zagrożenie dla organizacji, które zamierzają zaszkodzić danej firmie poprzez wykorzystanie jej infrastruktury IT do postawionych sobie celi. Cyberprzestępcą może być zarówno osoba z zewnątrz, jak i z wewnątrz organizacji. Dodatkowo coraz częściej za wyrafinowanymi atakami cybernetycznymi stoją całe grupy cyberprzestępcze, którym przyświeca ten sam cel.

Termin cyberprzestępcy jest celowo nieprecyzyjny, ponieważ najczęściej nie da się łatwo określić, kto odpowiada za dany atak cybernetyczny. Sieć nie jest anonimowa, ale dużo trudniej w wirtualny sposób zidentyfikować osobę chcącą wyrządzić szkodę naszej organizacji.

Najpopularniejsze rodzaj cyberprzestępców

Klasyczny cyberprzestępcy

Podstawowy rodzaj cyberprzestępców to osoby, którym przyświeca najbardziej oczywisty cel. Mowa o osiągnięciu korzyści finansowych, dzięki uzyskaniu dostępu do poufnych danych lub odcięcia organizacji od ważnych zasobów. Coraz częściej klasyczny cyberprzestępcy działają w zorganizowanych grupach. Są bardzo zróżnicowani pod względem umiejętności i rodzajów ataków, które są w stanie przeprowadzić.

Klasyczny cyberprzestępcy ataków zarówno małe, średnie jak i duże firmy. Czasami kierują się motywami personalnymi, ale najczęściej nastawieni są na szybki i duży zysk finansowy.

Cyberprzestępcy działają indywidualnie lub w zorganizowanych grupach Źródło: Arget / Unsplash

Cyberprzestępcy z państw terrorystycznych

Coraz popularniejsi stają się cyberprzestępcy z państw terrorystycznych. Terroryzm z klasycznych działań zbrojnych coraz częściej przenosi się do sieci. Wysoko wykwalifikowani pracownicy państw terrorystycznych atakują głównie organizacje rządowe oraz firmy powiązane z rządami danych krajów. Celem ataków cybernetycznych prowadzonych przez cyberprzestępców powiązanych z państwami terrorystycznymi jest uzyskanie danych wywiadowczych, które mogą posłużyć do dalszego szerzenia się terroryzmu. Z tego powodu naturalnymi celami tej grupy przestępczej są organizacje finansowe oraz technologiczne.

Państwa terrorystyczne bardzo często współpracują z gangami przestępczymi. Dzięki outsourcingowi części działań państwa terrorystyczne mogą łatwo wyprzeć się, że przeprowadziły dany atak.

Ze względu na wysokie nakłady finansowe oraz dostęp do najnowszej wiedzy technologicznej cyberprzestępcy pracujący dla państw terrorystycznych wykorzystują najbardziej wyrafinowane techniki ataku.

Cyberprzestępcy z wewnątrz organizacji

Często zdarza się, że cyberprzestępca jest pracownik danej organizacji. Dotyczy to zarówno osób, które same inicjują ataki cybernetyczne, jak i tych, którzy aktywnie współpracują z gangami przestępczymi lub osobami trzecimi w celu uzyskania korzyści materialnych.

Organizacjom bardzo trudno zabezpieczyć się przed cyberprzestępcami wewnętrznymi. Najcześciej do tego typu ataków dochodzi w organizacjach o bardzo wysokich dochodach lub posiadających innowacyjną wiedzę technologiczną, której nie da się pozyskać na rynku.

Cyberprzestępcy wywodzący się z wewnątrz organizacji są bardzo trudni do wykrycia. Najcześciej są to osoby na wysokich stanowiskach, które mają dokładną wiedzę na temat działania systemów informatycznych i zabezpieczeń stosowanych w organizacji, w konsekwencji czego umieją dokładnie maskować swoje działania.

Czasami najciemniej jest pod latarnią Źródło: Alesia Kazantceva / Unsplash

Cyberprzestępcy – aktywiści

Cyberprzestępcy działający w ramach aktywizmu społecznego nie są nastawieni na osiągnięcie własnych korzyści finansowych lub materialnych. Zamiast tego ich działania mają skłonić firmy lub rządy do zmian politycznych lub społecznych.

Aktywiści są w stanie złamać prawo i wykraść poufne dane z infrastruktury IT organizacji w celu osiągnie swoich korzyści. Problematyczny może być fakt, że po kradzieży danych zamiast żądania okupu wykradzione informacje najcześciej umieszczane są na popularnych stronach internetowych i docierają do wielu odbiorców.

Cyberprzestępcy aktywiści działają zarówno indywidualnie, jak i w zorganizowanych grupach.

Cyberprzestępcy – hobbiści

Ostatnią, a zarazem najmniej niebezpieczną grupą cyberprzestępców są hobbyści. Są to osoby, które hakują w celach edukacyjnych i nie mają zamiaru wyrządzić szkody organizacji. Po złamaniu zabezpieczeń bardzo często informują firmy o tym fakcie dając również wskazówki pozwalające zwiekszyć poziom ochrony. Hakowanie jest dla nich formą rozrywki lub hobby.

Jakie są motywacje cyberprzestępców?

Możemy różnić cztery podstawowe motywacje, którymi kierują się cyberprzestępcy.

Korzyści finansowy

Najbardziej oczywisty motywatorem są finanse. Ataki cybernetyczne na wielkie organizacje często skutkują wielomilionowymi okupami. Większość cyberprzestępców wykonuje swoją pracę, ponieważ jest ona niezwykle intratna. Jeden udany skok pozwala im zabezpieczyć się finansowo do końca życia, czego nie byliby w stanie osiągnąć pracując jako specjalista do spraw cyberbezpieczeństwa.

Motywy polityczne

Drugim motywatorem jest chęć wywołania zmian w społeczeństwie. Motyw polityczny nie jest tak często spotykany jak ataki w celu osiągnięcia korzyści finansowych, ale nadal jest niezwykle popularny. Najcześciej motywami politycznymi kierują się cyberprzestępcy finansowani przez państwa terorrystyczne.

Nie przed każdym zagrożeniem można się ochronić Źródło: Scott Webb / Unsplash

Motywy osobiste

Niektórzy cyberprzestępcy chcą celowo zaszkodzić danej organizacji np. za zwolnienie z pracy. Cyberprzestępcy działający z powodów osobistych bardzo często wybierają jako cel ataków organizacje, które działają w sposób nietyczny, przyczyniają się do niszczenia środowiska naturalnego oraz bogacą się krzywdą innych ludzi.

Dla zabawy

Ostatnim motywem, który najczęściej wykorzystywany jest przez cyberprzestępców hobbystów jest zabawa. Niektórzy cyberprzestępcy chcą udowodnić, że są mądrzejsi i inteligentniejsi od wieloosobowych działów bezpieczeństwa, które wymyślają systemy zabezpieczeń w organizacjach.

Zgłoś naruszenie/Błąd

Oryginalne źródło ZOBACZ

Pozytywnie

Pozytywnie Neutralnie

Neutralnie  Negatywnie

Negatywnie Lubię to!

Lubię to! Super

Super Ekscytujący

Ekscytujący  Ciekawy

Ciekawy Smieszny

Smieszny Smutny

Smutny Wściekły

Wściekły Przerażony

Przerażony Szokujący

Szokujący Wzruszający

Wzruszający Rozczarowany

Rozczarowany Zaskoczony

Zaskoczony Prawda

Prawda Manipulacja

Manipulacja Fake news

Fake news

Dodaj kanał RSS

Musisz być zalogowanym aby zaproponować nowy kanal RSS